Как взломали Axie Infinity

Изящно и просто, как в знакомом с детства стишке: уронили Axie на пол, оторвали Axie лапу… Точнее, правую руку: старшего инженера проекта.

Но расскажем все суровой прозой, по порядку и в деталях, которые стали известны только сейчас.

Axie Infinity (AXS) был огромным вкусным пирогом. На пике развития проекта безработные в Юго-Восточной Азии даже могли добывать себе средства к существованию с помощью функции «играй, чтобы заработать». В ноябре прошлого года у Axie Infinity было 2,7 миллиона активных пользователей в день и 214 миллионов долларов еженедельного объема торгов внутриигровыми NFT. С тех пор оба показателя резко упали, и не в последнюю очередь – из-за того самого взлома.

Ronin (RON), сайдчейн, связанный с Ethereum, лежащий в основе игры play-to-earn Axie Infinity, в марте 2022 года потерял 540 миллионов долларов в криптовалюте из-за эксплойта. Этот взлом оказался одним из крупнейших в криптосекторе. Правительство США связало данный инцидент с северокорейской хакерской группой Lazarus, однако все подробности того, как был осуществлен эксплойт, не разглашались.

И вот теперь стало известно, что в начале было слово. И слово то было – «вакансия».

Ronin погубило поддельное объявление об очень привлекательной работе, созданное хакерами в специальном расчете на то, чтобы вызвать интерес у знаковой фигуры в проекте.

Два человека, располагающих информацией о случившемся, на условиях анонимности сообщили журналистам, что старший инженер Axie Infinity, привлеченный поддельным объявлением о вакансии в компании, которой на самом деле не существовало, подал заявление о приеме на работу.

В начале этого года к сотрудникам Sky Mavis (разработчик Axie Infinity) обращались люди, представлявшиеся рекрутерами фальшивой компании, и предлагали ведущим специалистам подать заявку на работу. Один источник добавил, что подходы были сделаны через популярный профессиональный сетевой сайт LinkedIn.

С заинтересовавшимся вакансией старшим инженером Sky Mavis мошенники для пущей убедительности провели несколько раундов собеседования, после чего сообщили ему о готовности принять его на работу на очень выгодных для специалиста условиях – с чрезвычайно щедрым компенсационным пакетом.

Соискателю привлекательной вакансии отправили поддельное предложение в виде PDF-документа, который инженер скачал, что позволило шпионскому ПО проникнуть в системы Ronin. Оттуда хакеры смогли атаковать и захватить четыре из девяти валидаторов Ronin, оставив сети только одного валидатора без полного контроля.

В постфактум-сообщении о взломе, опубликованном в своем блоге 27 апреля, Sky Mavis проинформировала общественность:

«Наши сотрудники подвергаются постоянным продвинутым фишинговым атакам в различных социальных сетях, и один сотрудник был скомпрометирован. Этот сотрудник больше не работает в Sky Mavis. Злоумышленнику удалось использовать полученный доступ, чтобы проникнуть в ИТ-инфраструктуру Sky Mavis и получить доступ к узлам валидатора».

Валидаторы выполняют различные функции в блокчейнах, включая создание блоков транзакций и обновление оракулов данных. Ronin использует так называемую систему «доказательства полномочий» для подписания транзакций, концентрируя власть в руках девяти доверенных лиц.

В апрельском сообщении об инциденте в блоге компания Elliptic, занимающаяся анализом блокчейнов, объяснила:

«Средства могут быть выведены, если пять из девяти валидаторов одобрят это. Злоумышленнику удалось завладеть закрытыми криптографическими ключами, принадлежащими пяти валидаторам, чего было достаточно для кражи криптоактивов».

Но после успешного проникновения в системы Ronin через фальшивое объявление о работе хакеры получили контроль только над четырьмя из девяти валидаторов, а это означало, что для получения контроля им нужен был еще один.

Проанализировав ситуацию, Sky Mavis выяснила, что для завершения ограбления хакерам удалось использовать Axie DAO (Децентрализованную Автономную Организацию) — группу, созданную для поддержки игровой экосистемы. Sky Mavis обратилась в DAO за помощью в осуществлении большого количества транзакций в ноябре 2021 года.

«Axie DAO внес Sky Mavis в белый список для подписания различных транзакций от ее имени. Это было прекращено в декабре 2021 года, но доступ к белому списку не был отозван, — говорится в сообщении Sky Mavis в блоге. – Как только злоумышленник получил доступ к системам Sky Mavis, он смог получить подпись от валидатора Axie DAO».

Через месяц после взлома Sky Mavis увеличила количество своих узлов-валидаторов до 11 и заявила в своем блоге, что теперь долгосрочная цель — иметь более 100 валидаторов.

Sky Mavis отказалась комментировать, как был осуществлен взлом. LinkedIn не ответил на многочисленные запросы о комментариях.

Зато ESET Research опубликовала расследование, показывающее, что Lazarus из Северной Кореи злоупотреблял LinkedIn и WhatsApp, выдавая себя за вербовщиков, нацеленных на аэрокосмических и оборонных подрядчиков. Однако данный отчет не связывал эту технику со взломом Sky Mavis.

Sky Mavis привлекла 150 миллионов долларов в ходе раунда под руководством Binance в начале апреля. Вырученные средства будут использованы вместе с собственными средствами компании для возмещения ущерба пользователям, пострадавшим от эксплойта. Пользователи могут ожидать возврата средств этим летом. После внезапной остановки во время взлома Ethereum-мост Ronin был вновь перезапущен.

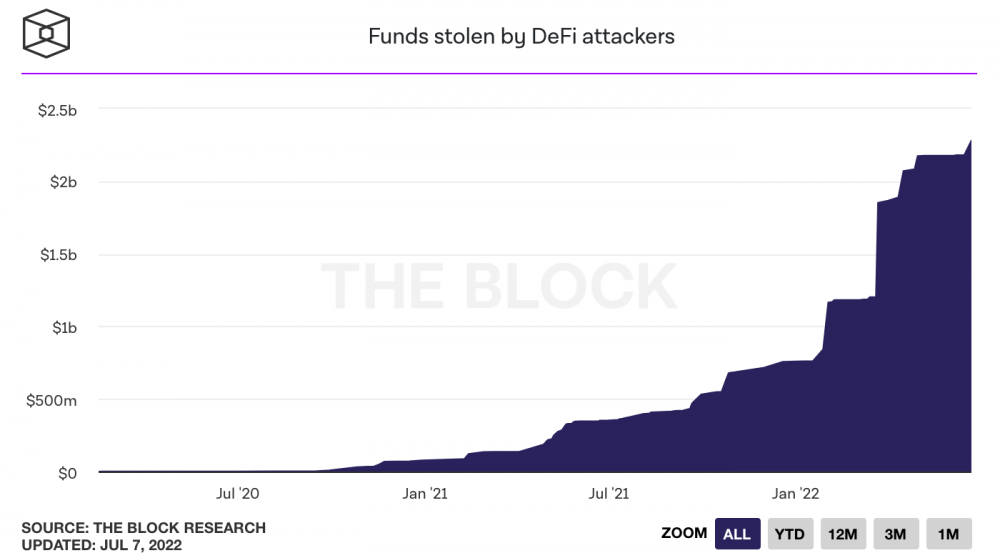

Согласно данным The Block Research, в этом году количество взломов DeFi стремительно ускорилось, и общая сумма потерянных средств уже превысила 2 миллиарда долларов. На 1 января 2022 года эта цифра составляла 760 миллионов долларов.

Комментарии

Комментарии для сайта Cackle

Интересно? Поделись с друзьями!