Не прошло и года. Семейство вредоносных программ SharkBot было впервые обнаружено в октябре 2021 года и продолжает развиваться благодаря новым способам взлома криптовалютных и банковских приложений пользователей на базе Android.

Недавно обновленная версия банковского и криптовалютного приложения, загружающего вредоносное ПО, недавно появилась в магазине Google Play, теперь с возможностью красть файлы cookie при входе в учетную запись и обходить требования по отпечатку пальца или аутентификации.

Предупреждение о новой версии вредоносного ПО было опубликовано аналитиком по вредоносным программам Альберто Сегура и аналитиком разведки Майком Стоккелем в аккаунтах Twitter 2 сентября, поделившись своей статьей в соавторстве с блогом Fox IT.

«Мы обнаружили новую версию SharkbotDropper в Google Play, используемую для загрузки и установки Sharkbot! Найденные дропперы использовались в кампании, ориентированной на Великобританию и IT! Отличная работа Майк Стоккель!», — написал в твиттере Альберто Сегура.

По словам Сегура, новая версия вредоносного ПО была обнаружена 22 августа и может «выполнять оверлейные атаки, красть данные с помощью кейлогинга, перехватывать SMS-сообщения или предоставлять злоумышленникам полный удаленный контроль над хост-устройством, злоупотребляя службами специальных возможностей».

Новая версия вредоносного ПО была обнаружена в двух приложениях для Android — «Mister Phone Cleaner» и «Kylhavy Mobile Security», которые с тех пор были загружены 50 000 и 10 000 раз соответственно.

Два приложения смогли первоначально попасть в Play Store, поскольку автоматическая проверка Google не обнаружила вредоносного кода. Теперь же, когда стало известно о темной стороне приложений, они удалены из магазина.

Некоторые наблюдатели предполагают, что пользователи, установившие приложения, все еще могут подвергаться риску и должны удалять приложения вручную.

Углубленный анализ, проведенный итальянской охранной фирмой Cleafy, показал, что SharkBot определил 22 цели, в том числе пять криптовалютных бирж и ряд международных банков в США, Великобритании и Италии.

Что касается способа атаки вредоносного ПО, более ранняя версия вредоносного ПО SharkBot «полагалась на разрешения доступа для автоматической установки вредоносного ПО SharkBot-дроппера».

Но эта новая версия отличается тем, что она «просит жертву установить вредоносное ПО в качестве поддельного обновления для антивируса, чтобы оставаться защищенным от угроз».

После установки, если жертва войдет в свою банковскую или криптовалютную учетную запись, SharkBot может получить их действительный файл cookie сеанса с помощью команды «logsCookie», которая по существу обходит любые используемые методы снятия отпечатков пальцев или аутентификации.

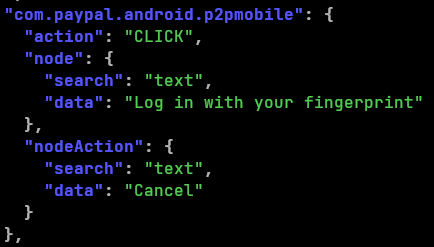

«Это интересно! Вредоносная программа Sharkbot для Android отменяет диалоги «Войти с помощью отпечатка пальца», чтобы пользователи были вынуждены вводить имя пользователя и пароль», – пишет пользователь твиттера под псевдонимом Łukasz (@maldr0id) и приводит фрагмент кода.

Первая версия вредоносного ПО SharkBot была впервые обнаружена Cleafy в октябре 2021 года.

Согласно первому анализу SharkBot, проведенному Cleafy, основной целью SharkBot было «инициировать денежные переводы со взломанных устройств с помощью техники автоматических систем перевода (ATS) в обход механизмов многофакторной аутентификации».

"

"