Когда платформа DeFi взламывается, подозрения часто падают на инсайдеров, которые лучше всех знакомы со смарт-контрактами и процедурами безопасности и, следовательно, с наибольшей вероятностью могут разработать эксплоит. Но действительно ли инсайдеры несут ответственность за большинство взломов DeFi?

В сентябре 2022 года сетевой сыщик Librehash (настоящее имя — Джеймс Эдвардс) сообщил, что взлом Wintermute, британской платформы DeFi, стоимостью 160 миллионов долларов, скорее всего, был работой инсайдера: тот использовал ошибку в смарт-контракте для генерации адресов кошельков.

По словам Librehash, длительный анализ транзакций, инициированных внешним адресом (EOA), с которого осуществлялся вызов скомпрометированного смарт-контракта, приводит к выводу, что хакер, скорее всего, был членом команды Wintermute.

«Знания, необходимые для осуществления этого взлома, исключают возможность того, что хакером был случайный внешний объект, — заключил Librehash. — Взлом был результатом внутреннего, а не внешнего злоумышленника, воспользовавшегося EOA со слабым закрытым ключом.

Однако, это оказалось нелегко доказать всему миру. Wintermute, автоматизированный маркет-мейкер (AMM), категорически отверг теорию Librehash, заявив, что она возникла из «необоснованных слухов со страницы Medium, которые содержат фактические и технические неточности, связанные с сделанными заявлениями».

Фирма BlockSec, занимающаяся безопасностью блокчейнов, даже проанализировала исследование Librehash, заключив, что «отчет недостаточно убедителен, чтобы обвинять проект Wintermute».

Убедительное доказать инсайдерскую работу сложно

Разумеется, отчет Librehash, несмотря на его техническую специфику, не остался без внимания.

В темном мире взломов DeFi лишь немногие из них были окончательно приписаны инсайдерам. Было много подозрений по поводу внутренней работы, а также предположений о том, насколько глубока проблема, но на сегодняшний день приписать взлом инсайдеру так же сложно, как попытаться прижать хвост быстро движущемуся ослу.

«Анонимность, обеспечиваемая системами блокчейна, в сочетании с неправомерным использованием злоумышленниками сервисов повышения конфиденциальности, таких как Tornado Cash, затрудняет установление личности этих преступников», — говорит Лэй Ву, технический директор BlockSec.

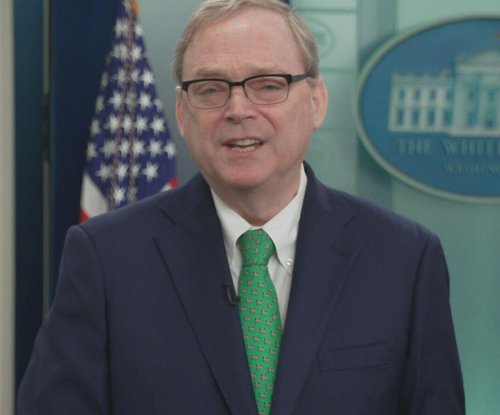

Есть несколько общеизвестных примеров преступных действий инсайдеров. В декабре Джон Карони, генеральный директор SafeMoon, и двое его коллег были арестованы по обвинению в ограблении криптофирмы с целью получения ее токенов на «миллионы долларов» для покупки роскошных автомобилей и недвижимости. А в сентябре создатель NFT Remilia Corp сообщила, что разработчик коллекции Bonkler, «предпринял шаги, которые позволили ему перенаправить» более 1 миллиона долларов в виде сгенерированных комиссий.

Джон Карони, генеральный директор SafeMoon.

«Очевидно, что было много пострадавших проектов», — говорит Невилл Греч, соучредитель компании Dedaub, занимающейся безопасностью блокчейнов, имея в виду «выдергивания ковров», при которых разработчики криптовалют похищают средства инвесторов из собственных проектов.

Прозрачность DeFi означает, что, приложив немного усилий, любой достаточно опытный киберпреступник сможет обнаружить дыры в контрактах. В своем отчете о криптопреступлениях за 2023 год компания Chainalysis отметила, что именно эта прозрачность делает DeFi настолько уязвимым — «хакеры могут сканировать код DeFi на наличие слабых мест и нанести удар в идеальный момент, чтобы максимизировать свою кражу».

Но когда дело доходит до использования таких возможностей, говорит Греч, инсайдеры имеют преимущества в знаниях, такие как доступ к непроверенному коду, оценки безопасности и глубокие технические знания о работе проекта и потенциальных слабостях.

Однако, добавляет он, это палка о двух концах:

«Инсайдеров легче обнаружить, поскольку члены команды находятся рядом с ними, и им легче предугадывать их действия».

Взлом, в котором подозревают инсайдеров

В декабре 2022 года протокол DeFi Ankr объявил, что кошелек его разработчика смарт-контрактов aBNBc был скомпрометирован, что позволило хакеру отчеканить шесть квадриллионов токенов aBNBc, которые в конечном итоге были конвертированы примерно в 5 миллионов долларов. По словам Ankr, «бывший член команды (который больше не работает в Ankr) действовал злонамеренно, проведя комбинацию социальной инженерии и атаки на цепочку поставок, вставив пакет вредоносного кода, который смог скомпрометировать наш закрытый ключ после того, как было установлено законное обновление».

Ankr заявил, что работает с правоохранительными органами, чтобы привлечь к ответственности бывшего члена команды, признав:

«К сожалению, внутренние злоумышленники могут повлиять на любой протокол, и мы работаем над укреплением нашей безопасности в будущем».

На сегодняшний день никаких обвинений, судя по всему, предъявлено не было, а соучредители Ankr Стэнли Ву и Чендлер Сонг не ответили на запросы о комментариях по поводу статуса дела.

iToken под подозрением

В октябре компания PeckShield, занимающаяся безопасностью блокчейнов, предупредила, что криптокошелек iToken, ранее известный как Huobi Wallet, «предположительно был истощен» примерно на 260 000 долларов пользовательских средств, которые хакер конвертировал примерно в 2,9 миллиона токенов TRX, прежде чем перевести их в криптовалюту на биржах ChangeNOW и Binance. Сообщество предположило, что виноват инсайдер, отчасти потому, что тремя неделями ранее китайские СМИ сообщили, что мнемоника пользователя и закрытые ключи iToken были взломаны бывшим сотрудником, что привело к убыткам в размере 1,39 миллиона долларов.

«В отношении сотрудника ведет расследование полиция», — сообщил сетевой сыщик Wu Blockchain.

После того, как в октябре 2021 года децентрализованная кросс-сетевая биржа Boy X Highspeed сообщила, что у нее было украдено 139 миллионов долларов, генеральный директор Нео Ванг заявил, что взлом, возможно, был внутренней работой, в ходе которой сотрудник скомпрометировал закрытый ключ администратора, заразив платформу BXH вирусом, а затем использовал ключ для взлома адреса BNB Smart Chain. По словам Ванга, BXH подала заявление в китайскую полицию, которая расследует цифровые преступления.

Исход дела пока неизвестен.

Взлом DeFi — растущий бизнес

Нет сомнений, что платформы DeFi в целом стали богатыми охотничьими угодьями для криптохакеров. По данным Chainalysis, на проекты DeFi пришлось 82,1%, или 3,1 миллиарда долларов, из рекордных 3,8 миллиардов долларов, украденных хакерами в 2022 году. Это больше, чем 73,3%, зафиксированных в 2021 году.

Взломы DeFi превысили количество эксплойтов, не связанных с DeFi, в соотношении 3,5: 1, при этом эксплойт моста Ronin Network, ориентированного на игры, стоимостью 625 миллионов долларов стал крупнейшим за всю историю.

Всплеск взлома DeFi частично отражает бурный рост этого сектора. По данным аналитической платформы DefiLlama, до падения во время медвежьего рынка общая стоимость, заблокированная в протоколах DeFi, выросла на 1222% в 2021 году до $247,8 млрд.

Трудно доказать, что этот инсайдер взломал проект, но у него есть подозрительное количество криптовалюты. Источник: Pexels

Итак, кто осуществляет эти взломы? Нередко — хакеры, связанные с Северной Кореей, например, члены киберпреступного синдиката Lazarus Group. Северная Корея является «одной из движущих сил тенденции взлома DeFi, которая усилилась в 2022 году», сообщает Chainalysis.

И, конечно же, существует множество теневых программистов, способных атаковать протокол.

В июле 2023 года в ходе недавнего внешнего взлома власти США обвинили Шакиба Ахмеда, бывшего инженера по безопасности в Amazon, в использовании своих технических навыков для кражи миллионов активов с децентрализованной криптовалютной биржи в 2022 году. На этой неделе он признал себя виновным, теперь ему придется выплатить 12,3 миллиона долларов в криптовалюте, и ему грозит до пяти лет тюрьмы.

«Уязвимости в самоисполняющемся коде или смарт-контрактах на платформах блокчейна DeFi колеблются от традиционных проблем, таких как переполнение целых чисел и ошибки повторного входа, до логических ошибок, которые являются уникальными для протоколов DeFi», — говорит Ву.

Инсайдеры хорошо знакомы со многими из этих слабых мест, но уязвимости могут быть обнаружены и внешними субъектами.

Наиболее очевидные киберпреступления, совершаемые инсайдерами, имеют вид «вытягивания ковра».

«Почти каждый день происходят небольшие «дерганья», — говорит Ричард Ма, генеральный директор компании Quantstamp, занимающейся безопасностью блокчейнов. — СМИ и Crypto Twitter, как правило, обсуждают более крупные взломы, а не эти мелкие махинации, которые исчисляются десятками тысяч долларов».

Ма объясняет, что при таких взломах создатель проекта «использует бэкдор в смарт-контракте для чеканки токенов и продажи их в Uniswap или использует бэкдор для кражи средств».

Любопытный случай Multichain

В июле 2023 года Multichain, платформа, которая облегчает межблокчейновые транзакции, объявила в Твиттере, что прекратила свою деятельность после того, как пользовательские активы были заблокированы на ее адресах многосторонних вычислений (MPC) и переведены на неизвестные адреса».

Чжаоцзюнь Хэ из Multichain.

В несколько загадочном объявлении также говорилось, что Multichain потеряла доступ к своим узлам-серверам MPC в мае прошлого года после того, как ее генеральный директор Чжаоцзюнь Хэ был арестован китайской полицией. Сообщалось, что серверы работали под личной учетной записью облачного сервера Чжаоцзюня, и ни один другой член команды Multichain не имел доступа к этой учетной записи.

«С момента создания проекта все операционные средства и инвестиции инвесторов находились под контролем Чжаоцзюня, — заявили в Multichain. — Это также означает, что все средства команды Multichain и доступ к серверам принадлежат Чжаоцзюню и полиции».

По данным Multichain, сестра Чжаоцзюня также была арестована и, как утверждается, «сохранила» оставшиеся пользовательские активы, переведя их в кошельки, которые она контролировала.

«Статус активов, которые она сохранила, неясен», — заявили в Multichain.

По оценкам Chainalysis, в результате взлома были уничтожены активы на сумму более 125 миллионов долларов.

«Хотя возможно, что ключи MPC были захвачены внешним хакером, многие эксперты по безопасности и другие аналитики полагают, что этот эксплоит может быть внутренней работой», — добавил Chainalysis.

Однако в отношении взлома Multichain были выдвинуты и другие теории. Во-первых, Чжаоцзюнь был арестован, а активы конфискованы в рамках китайской операции по борьбе с отмыванием денег. Альтернативное правдоподобное объяснение состоит в том, что основатель проекта передал свои личные ключи сотрудникам правоохранительных органов после того, как его арестовали.

Китайские власти не пролили никакого света на тайну Multichain, и не было никаких обновлений о статусе Чжаоцзюня и его сестры.

В настоящее время кровавая бойня DeFi демонстрирует некоторые признаки утихания. По данным PeckShield, за первые шесть месяцев этого года киберпреступники украли 480 миллионов долларов посредством взлома смарт-контрактов DeFi, что на 75% меньше, чем за тот же период 2022 года. Поставщик анализа блокчейна Elliptic заявил в недавнем отчете, что «последние действия Lazarus Group позволяют предположить, что с прошлого года она сместила фокус с децентрализованных услуг на централизованные».

Но инсайдерская угроза для сектора DeFi по-прежнему сохраняется.

Об авторе

Мэтью Хеллер — бывший репортер информационного агентства, который сейчас работает следователем.

"

"