Эксперты по криптовалютной безопасности утверждают, что в следующем году большинство криптовалютных эксплойтов будут вызваны не уязвимостью нулевого дня в вашем любимом протоколе. Они будут вызваны вашими оплошностями.

«Это потому, что 2025 год показал: большинство взломов начинается не со вредоносного кода, а с разговора, - сказал Ник Перкоко, главный специалист по безопасности криптовалютной биржи Kraken.- Злоумышленники не взламывают систему, их приглашают».

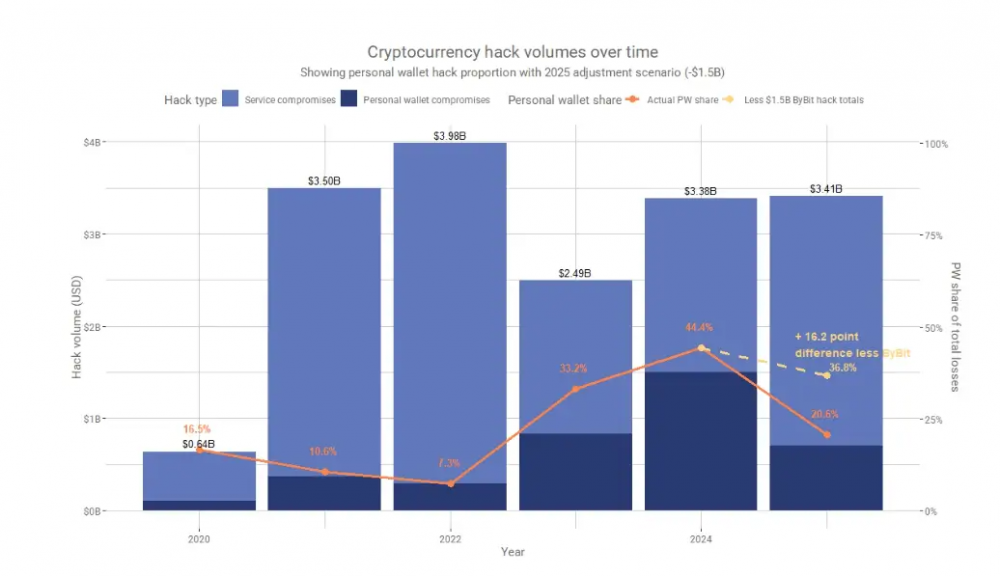

По данным Chainalysis, с января по начало декабря 2025 года в криптовалютной индустрии было украдено более 3 400 000 000 долларов, причем февральская компрометация Bybit составила почти половину этой суммы.

Рисунок 1. В этом году злоумышленники украли более 3 400 000 000 долларов. Источник: Chainalysis.

Во время атаки злоумышленники получили доступ с помощью социальной инженерии, внедрив вредоносный JavaScript-код, который позволил им изменить данные транзакций и вывести средства.

Что такое социальная инженерия?

Социальная инженерия - это метод кибератаки, который манипулирует людьми, заставляя их раскрывать конфиденциальную информацию или совершать действия, ставящие безопасность под угрозу.

Перкоко сказал, что поле битвы за криптовалютную безопасность будет в сознании, а не в киберпространстве.

«Безопасность больше не заключается в возведении высоких стен, она заключается в тренировке вашего разума распознавать манипуляции. Цель должна быть простой: не передавайте ключи от замка только потому, что кто-то говорит так, будто ему место внутри, или сеет панику».

Совет 1: используйте автоматизацию, где это возможно

По словам Перкоко, компрометация цепочек поставок также оказалась ключевой проблемой в этом году, поскольку, казалось бы, незначительное нарушение может оказаться разрушительным позже, потому что «это цифровая башня Дженга, и целостность каждого отдельного блока имеет значение».

В предстоящем году Перкоко рекомендует снизить уровень доверия к человеку за счет таких действий, как автоматизация защиты там, где это возможно, и проверка каждого цифрового взаимодействия посредством аутентификации, что означает «переход от реактивной защиты к проактивной профилактике».

«Будущее криптовалютной безопасности будет определяться более интеллектуальной проверкой личности и обнаружением угроз на основе искусственного интеллекта. Мы вступаем в эпоху, когда системы могут распознавать аномальное поведение до того, как пользователь или даже опытные аналитики безопасности смогут понять, что что-то не так. В криптовалютной безопасности, в особенности, самым слабым звеном остается доверие к человеку, усугубляемое жадностью и страхом упустить что-то важное (FOMO). Именно эту уязвимость злоумышленники используют каждый раз. Но никакие технологии не заменят хорошие привычки», - добавил он.

Совет 2: изолируйте инфраструктуру

Лиза, руководитель отдела безопасности SlowMist, сказала, что в этом году злоумышленники все чаще нацеливаются на экосистемы разработчиков, что в сочетании с утечками учетных данных в облаке создает возможности для внедрения вредоносного кода, кражи секретов и отравления обновлений программного обеспечения.

«Разработчики могут снизить эти риски, фиксируя версии зависимостей, проверяя целостность пакетов, изолируя среды сборки и проверяя обновления перед развертыванием», - сказала она.

Лиза прогнозирует, что в 2026 году наиболее значительные угрозы, вероятно, будут исходить от все более изощренных операций по краже учетных данных и социальной инженерии.

Рисунок 2. Источник: SlowMist.

«Злоумышленники уже используют созданные с помощью ИИ дипфейки, фишинг, ориентированный на конкретные задачи, и даже поддельные тесты для найма разработчиков, чтобы получить ключи от кошельков, учетные данные для облачных сервисов и токены подписи. Эти атаки становятся все более автоматизированными и убедительными, и мы ожидаем, что эта тенденция сохранится», - сказала она.

Чтобы оставаться в безопасности, Лиза советует организациям внедрять надежный контроль доступа, ротацию ключей, аппаратную аутентификацию, сегментацию инфраструктуры, а также обнаружение и мониторинг аномалий.

Людям следует полагаться на аппаратные кошельки, избегать взаимодействия с непроверенными файлами, проверять личности по независимым каналам и с осторожностью относиться к нежелательным ссылкам или загрузкам.

Совет 3: доказательство личности для борьбы с дипфейками, созданными с помощью ИИ

Стивен Уолброэль, соучредитель и технический директор компании Halborn, занимающейся кибербезопасностью блокчейна, прогнозирует, что социальная инженерия с использованием ИИ будет играть значительную роль в тактике криптохакеров.

В марте как минимум три основателя криптовалютных компаний сообщили о предотвращении попытки предполагаемых северокорейских хакеров украсть конфиденциальные данные с помощью поддельных звонков Zoom, в которых использовались дипфейки.

Уолброэль предупреждает, что хакеры используют ИИ для создания высоко персонализированных, контекстно-зависимых атак, которые обходят традиционные методы обучения основам безопасности.

Для борьбы с этим он предлагает внедрить криптовалютное доказательство личности для всех критически важных коммуникаций, аппаратную аутентификацию с биометрической привязкой, системы обнаружения аномалий, которые определяют базовые шаблоны транзакций, и установить протоколы проверки с использованием предварительно согласованных секретов или фраз.

Совет 4: держите информацию о своей криптовалюте при себе

Также распространены были нападения с применением физического оружия на владельцев криптовалюты.

Тема 2025 года - мошенничество с криптовалютами, зафиксировано как минимум 65 случаев, согласно списку GitHub, составленному Джеймсоном Лоппсом, одним из основателей Bitcoin и киберпанка. Последний пик бычьего рынка в 2021 году был худшим годом за всю историю наблюдений, с общим числом зафиксированных атак в 36 случаев.

Пользователь на X под ником Beau, бывший сотрудник ЦРУ, заявил 2 декабря в своем посте, что атаки с использованием гаечного ключа все еще относительно редки, но он все же рекомендует пользователям криптовалют принимать меры предосторожности, например, не говорить о богатстве и не раскрывать в интернете информацию о криптовалютных активах или экстравагантном образе жизни.

Рисунок 3. Источник: Beau

Он также предлагает стать «трудной мишенью», используя инструменты очистки данных для сокрытия личной информации, такой как домашние адреса, и инвестируя в средства защиты дома, такие как камеры видеонаблюдения и сигнализация.

Совет 5: не экономьте на проверенных и надежных методах обеспечения безопасности

Дэвид Швед, эксперт по безопасности, работавший в Robinhood в качестве директора по информационной безопасности, сказал, что его главный совет - придерживаться проверенных компаний, демонстрирующих бдительные методы обеспечения безопасности, включая тщательные и регулярные аудиты безопасности всей своей системы сторонними организациями, от смарт-контрактов до инфраструктуры.

Однако, независимо от технологии, Швед отметил, что пользователям следует избегать использования одного и того же пароля для нескольких учетных записей, выбирать аппаратный токен в качестве метода многофакторной аутентификации и защищать сид-фразу, надежно шифруя ее или храня в автономном режиме в безопасном физическом месте.

Он также советует использовать выделенный аппаратный кошелек для значительных активов и минимизировать активы на биржах.

«Безопасность зависит от уровня взаимодействия. Пользователи должны сохранять повышенную бдительность при подключении аппаратного кошелька к новому веб-приложению и тщательно проверять данные транзакций, отображаемые на экране аппаратного устройства, перед подписанием. Это предотвращает «слепое подписание» вредоносных контрактов», - добавил Швед.

Лиза сказала, что ее лучшие советы - использовать только официальное программное обеспечение, избегать взаимодействия с непроверенными URL-адресами и разделять средства между горячими, теплыми и холодными конфигурациями.

Чтобы противостоять растущей изощренности таких мошеннических схем, как социальная инженерия и фишинг, Перкоко из Kraken рекомендует всегда проявлять «радикальный скептицизм», проверяя подлинность и предполагая, что каждое сообщение - это проверка осведомленности.

«Таким образом одна универсальная истина остается неизменной: ни одна легитимная компания, сервис или возможность никогда не запросят вашу сид-фразу или учетные данные для входа. Как только они это сделают, вы будете разговаривать с мошенником», - добавил Перкоко.

Между тем, Уолброэль рекомендует генерировать ключи с использованием криптографически защищенных генераторов случайных чисел, строго разделять среды разработки и производства, проводить регулярные проверки безопасности и планировать реагирование на инциденты с регулярными учениями.

"

"