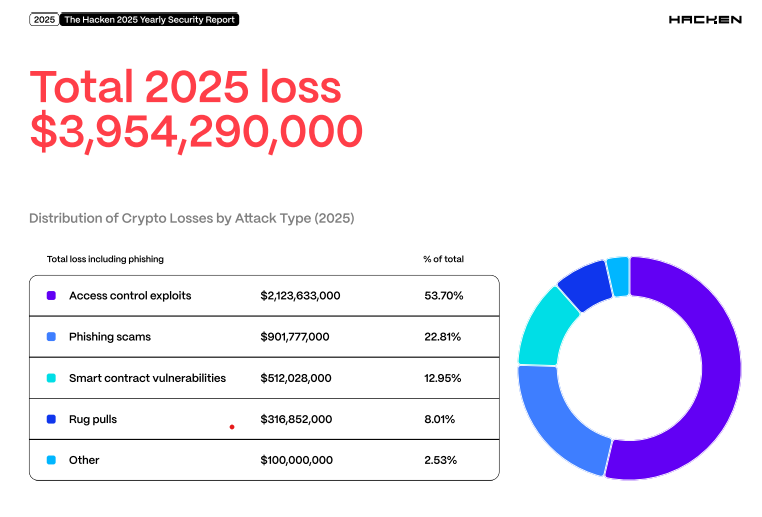

В ежегодном отчете о безопасности Hacken за 2025 год общая сумма убытков в сфере Web3 оценивается примерно в $3,95 млрд. Это на $1,1 млрд больше, чем в 2024 году. При этом более половины убытков связаны с угрозами, исходящими от субъектов, связанных с Северной Кореей.

Отчет показывает: убытки достигли пика в первом квартале года (более $2 млрд), а к четвертому кварталу снизились примерно до $350 млн. Однако в Hacken предупреждают: такая динамика указывает скорее на системные операционные риски, чем на отдельные ошибки в коде.

В отчете 2025 год характеризуется как период, когда количественные показатели ухудшились, но стала очевидна основная проблема. Ошибки в смарт‑контрактах имеют значение, но самые крупные и необратимые убытки по‑прежнему связаны со слабыми ключами, скомпрометированными подписантами и небрежным процессом отключения от системы.

Проблемы контроля доступа стали главной причиной убытков

По данным Hacken, сбои в контроле доступа и более широкие нарушения операционной безопасности составили около $2,12 млрд — почти 54 % всех убытков за 2025 год. При этом убытки из‑за уязвимостей смарт‑контрактов составили около $512 млн.

Убытки в криптосфере по типам атак. Источник: Hacken 2025 Security Report

Взлом Bybit, ущерб от которого оценивается почти в $1,5 млрд, Hacken называет крупнейшей единичной кражей в истории. Именно он стал ключевой причиной того, что на группы, связанные с Северной Кореей, приходится 52 % от общей суммы украденных средств.

Регуляторы формулируют требования, но отрасль не успевает за ними

Егор Рудыстя, руководитель отдела криминалистики в Hacken Extractor, сообщил: регуляторы в США, Европейском союзе и других крупных юрисдикциях в рамках режимов лицензирования все чаще определяют, что именно считается «надлежащей практикой». Среди таких практик — контроль доступа на основе ролей, ведение журналов, безопасное подключение и верификация личности, хранение активов институционального уровня (аппаратные модели безопасности, многостороннее вычисление или мультиподписи, холодное хранение), а также непрерывный мониторинг и обнаружение аномалий.

Однако, как отметил Рудыстя, поскольку регуляторные требования пока лишь становятся обязательными принципами, многие компании Web3 продолжали придерживаться небезопасных практик в течение 2025 года. Например, они не отзывали доступ разработчиков при их уходе из системы, использовали один приватный ключ для управления протоколом и не внедряли системы обнаружения и реагирования на конечных точках (Endpoint Detection and Response).

Рудыстя подчеркнул, что крупные биржи и хранители активов должны считать обязательными в 2026 году регулярные тесты на проникновение, симуляции инцидентов, проверки контроля хранения активов и независимые аудиты финансовой деятельности и контрольных механизмов.

Переход от рекомендаций к обязательным требованиям

Hacken ожидает дальнейшего повышения требований, поскольку надзорные органы переходят от рекомендаций к обязательным правилам.

Евгения Брошеван, соучредитель и генеральный директор Hacken, сообщила:

«Мы видим значительную возможность для отрасли повысить базовый уровень безопасности, особенно за счет внедрения четких протоколов использования специализированного оборудования для подписания и внедрения основных инструментов мониторинга».

Она ожидает, что общий уровень безопасности улучшится в 2026 году благодаря регуляторным требованиям и внедрению «наиболее надежных стандартов» для защиты средств пользователей.

Учитывая, что группы, связанные с Северной Кореей, стали причиной примерно половины убытков, указанных в отчете Hacken, Рудыстя заявил: регуляторам и правоохранительным органам необходимо рассматривать действия этой страны как особый предмет надзора.

Он отметил, что органы власти должны обеспечить обмен информацией о угрозах в реальном времени, касающейся индикаторов, связанных с Северной Кореей. Кроме того, необходимо проводить оценки рисков, ориентированные на атаки с использованием фишинга для получения доступа. Также следует ввести дифференцированные штрафы за несоблюдение требований и обеспечить защиту платформ, которые полностью участвуют в системе и поддерживают защиту от угроз, исходящих от Северной Кореи.

"

"