Атака с использованием известного открытого текста использует известные пары открытого текста и соответствующего зашифрованного текста для определения ключей или методов шифрования.

Понимание атаки с использованием известного открытого текста

Атака с использованием известного открытого текста (KPA) - это маневр, при котором хакер использует хорошо известные пары зашифрованного и незашифрованного материала для определения алгоритма или ключа шифрования.

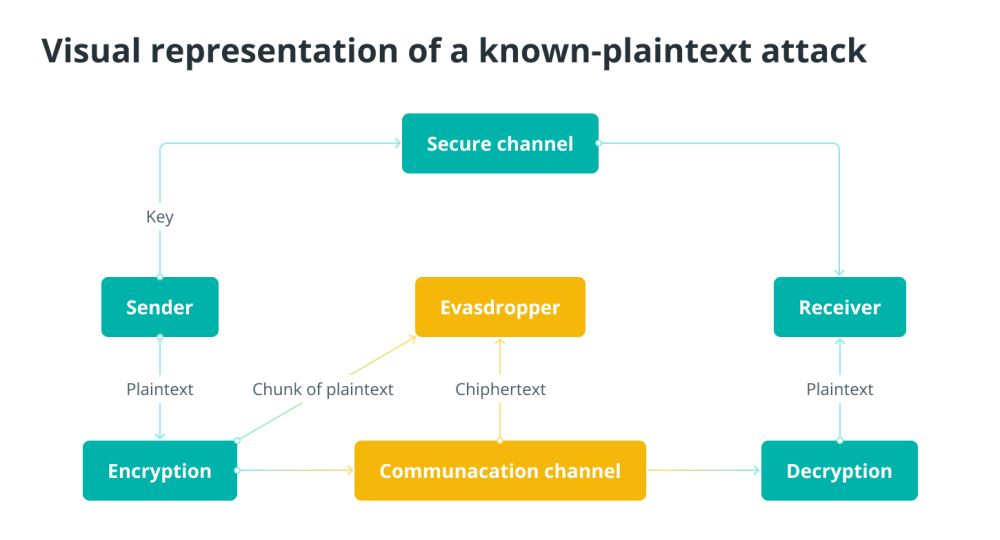

При атаке с использованием известного открытого текста злоумышленник имеет доступ как к зашифрованной форме данных (зашифрованному тексту), так и к соответствующей копии исходных данных в виде открытого текста (незашифрованной форме). Злоумышленник пытается определить ключ или алгоритм шифрования, исследуя взаимосвязь между открытым и зашифрованным текстом.

Например, если «CRYPTO» закодировано как «XUZZA», знание этой пары может позволить злоумышленнику декодировать другие части сообщения, которые также зашифрованы тем же ключом замены. Это демонстрирует, как с помощью некоторых алгоритмов шифрования даже небольшой объем знаний может привести к более широкому дешифрованию.

Этот вид атаки использует недостаток в методах шифрования, который позволяет идентифицировать шаблоны или связи, возникающие между открытым и зашифрованным текстом. Если их не предотвратить должным образом, атаки с использованием известного открытого текста могут поставить под угрозу безопасность систем шифрования.

Два распространенных метода использования открытого текста и его соответствующей зашифрованной формы для раскрытия ключей шифрования включают частотный анализ и сопоставление с образцом. Метод частотного анализа использует простые методы шифрования с однозначной заменой букв или символов. Злоумышленники могут определить ключ или разблокировать остальную часть сообщения, сравнивая частоту появления определенных букв или шаблонов в известном открытом тексте и связанном с ним зашифрованном тексте.

Злоумышленники могут обнаружить тенденции, когда один и тот же открытый текст создает один и тот же зашифрованный текст в методе сопоставления с образцом. Они могут распознать алгоритм шифрования и расшифровать все сообщение, выявляя шаблоны в зашифрованном тексте и сравнивая их с известными шаблонами в открытом тексте.

Как работает атака по известному открытому тексту?

В KPA злоумышленник может узнать важные подробности о методе шифрования, анализируя, как определенные фрагменты открытого текста преобразуются в зашифрованный текст с использованием того же ключа или алгоритма шифрования.

Атака включает в себя следующие шаги:

Сбор известных пар

Злоумышленник накапливает пары исходного открытого текста и связанного с ним зашифрованного текста, полученные с помощью различных методов, таких как перехват сообщений или утечка данных.

Анализ закономерностей

Когда открытый текст шифруется для создания зашифрованного текста, злоумышленник сравнивает происходящие шаблоны, модификации и преобразования. Чтобы понять работу процесса шифрования, ищут регулярные связи между известным открытым текстом и зашифрованным текстом.

Получение ключа или алгоритма

Злоумышленник пытается определить важные элементы шифрования, такие как ключ шифрования, алгоритм или другие параметры процесса, на основе замеченных им закономерностей. Благодаря этому выводу он может самостоятельно воспроизвести процесс шифрования.

Расшифровка других данных

Используя выведенный ключ или алгоритм, злоумышленник может расшифровать другой зашифрованный материал, в котором используется тот же алгоритм шифрования. Эта процедура может привести к утечке конфиденциальной информации или поставить под угрозу безопасность системы шифрования.

Атаки с использованием выбранного открытого текста и атаки с использованием известного открытого текста

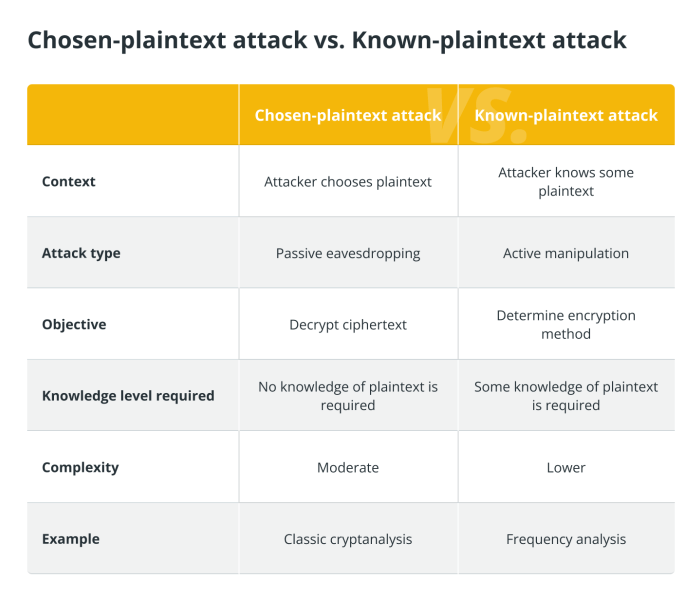

Атаки с использованием выбранного открытого текста подразумевают, что злоумышленники выбирают открытый текст и анализируют соответствующий зашифрованный текст, в то время как атаки с использованием известного открытого текста происходят, когда злоумышленники обладают частичным знанием открытого текста.

Понимание различий между этими двумя криптографическими атаками жизненно важно для эффективных стратегий криптографической защиты.

Частотный анализ концентрируется на изучении появления букв или символов для определения алгоритмов шифрования, в отличие от классического криптоанализа, который проверяет зашифрованный текст на наличие шаблонов и недостатков.

Как защититься от атаки с использованием известного открытого текста?

Для защиты от атак с использованием известного открытого текста используйте надежные алгоритмы шифрования, безопасно управляйте ключами шифрования, используйте уникальные ключи для каждого сеанса и добавляйте случайность в процессы шифрования для повышения защиты от атак.

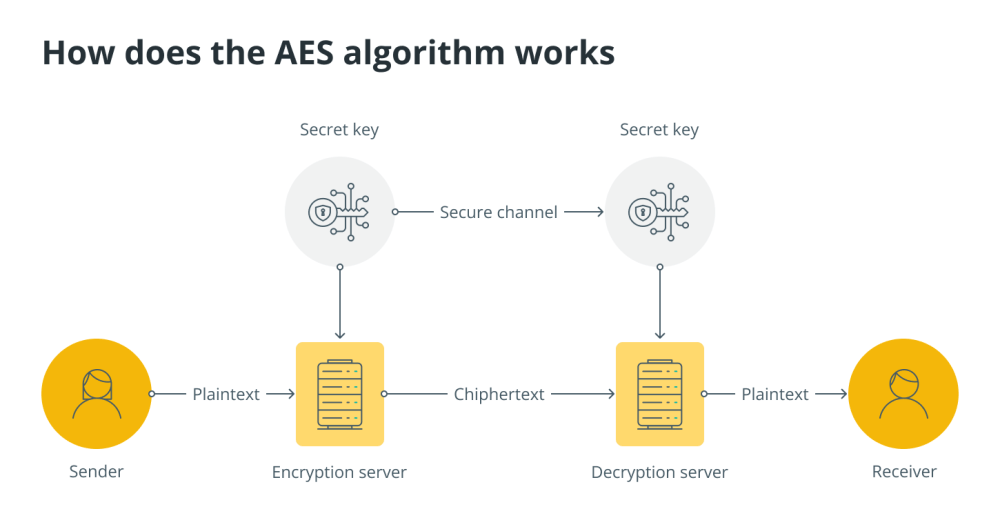

Выбирайте алгоритмы шифрования, способные противостоять атакам с использованием известного открытого текста за счет использования надежных методов шифрования. Предотвращая корреляцию шаблонов в открытом тексте с шаблонами в зашифрованном тексте, современные криптографические алгоритмы, такие как Advanced Encryption Standard (AES), способны противостоять таким атакам. AES - широко используемый алгоритм симметричного шифрования, известный своей безопасностью и эффективностью.

Безопасно управляйте ключами шифрования, чтобы избежать несанкционированного доступа. Используйте безопасные хранилища ключей, почаще меняйте ключи и используйте надежные методы генерации ключей. Кроме того, избегайте шифрования дискретных, предсказуемых фрагментов данных. Чтобы злоумышленник не смог использовать известные пары, зашифруйте все сообщение или файл.

Более того, необходимо использовать разные ключи для разных сессий и начинаний. Влияние атаки с известным открытым текстом снижается, так как в каждом сеансе будет использоваться другой ключ шифрования. Кроме того, поддерживайте самые последние версии ваших систем, библиотек и программного обеспечения для шифрования. Исправления безопасности, устраняющие уязвимости, часто включаются в обновления.

Прежде чем шифровать открытый текст данных, к нему нужно добавить рандомное значение. Это делает каждое шифрование уникальным, даже если один и тот же открытый текст шифруется несколько раз. Кроме того, избегайте методов шифрования, которые, как известно, уязвимы для атак с использованием известного открытого текста. Тем не менее, проявите должную осмотрительность при выборе алгоритмов шифрования.

"

"