Согласно отчетам пользователей и данным блокчейна, новая афера, которая распространяется в Telegram, позволяет злоумышленнику опустошить крипто-кошелек жертвы без необходимости подтверждения транзакции.

Мошенничество работает только с теми токенами, которые соответствуют стандарту ERC-2612, поскольку он допускает переводы «без газа» или с помощью кошелька, в котором нет эфира (ETH). Этот метод не требует от пользователей одобрения транзакции, достаточно обманом заставить пользователя подписать сообщение.

По мере того, как все больше токенов реализуют стандарт ERC-2612, этот конкретный тип атаки может стать более распространенным.

Пользователь, потерявший токены Open Exchange (OX) на сумму более 600 долларов, думал, что это произошло после посещения им официальной группы разработчика токена OPNX в Telegram. Однако это была фишинговая афера.

Когда он вошел в группу Telegram, его попросили нажать кнопку для подключения своего кошелька, чтобы доказать, что он не бот. При этом открылось окно браузера, и он подключил свой кошелек к сайту, полагая, что простое подключение не представляет риска для его средств. Однако в течение нескольких минут все его токены OX были выведены. Пострадавший утверждал, что никогда не одобрял ни одной транзакции со страницы, но его средства все равно были украдены.

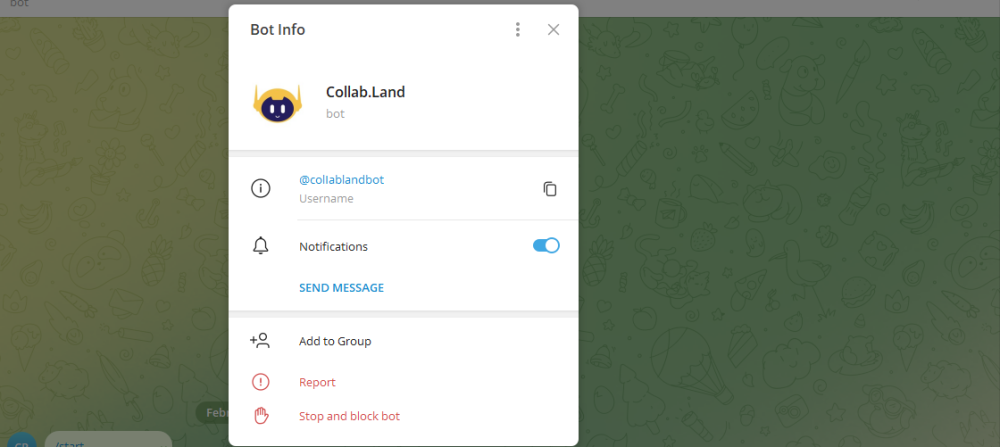

В группе Telegram действительно представлена поддельная версия Collab.Land - система верификации Telegram. Настоящая система отправляет сообщения Collab.Land с Telegram-канала @collablandbot, написанные с двумя строчными «l». Эта поддельная версия отправляла сообщения от @colIablandbot с заглавной буквой «I» вместо второй строчной «l». В шрифте, который Telegram использует для своих имен пользователей, эти две буквы выглядят чрезвычайно похожими.

Поддельный профиль бота Collab Land. Источник: Telegram.

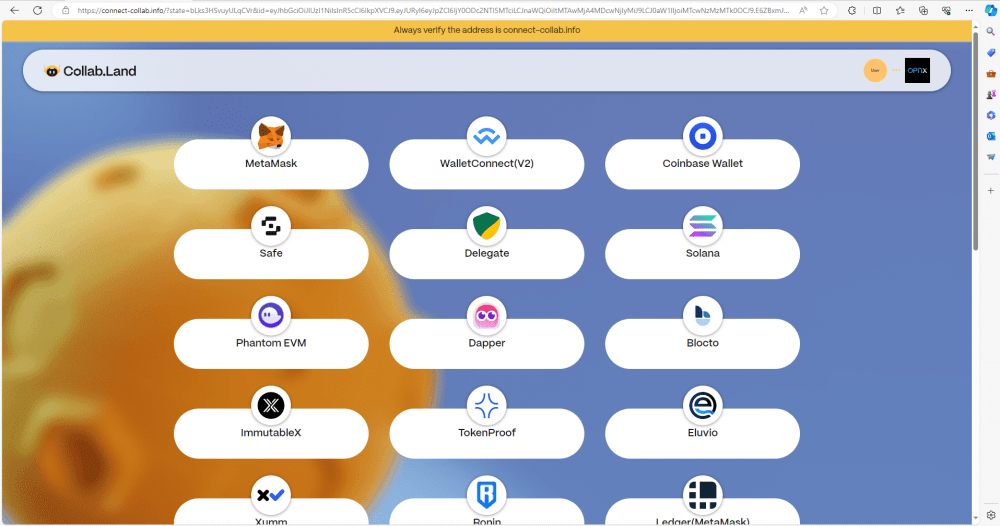

Кроме того, кнопка «подключить кошелек» в аутентичном сообщении Collab.Land отправляет пользователей по URL-адресу connect.collab.info, который не содержит тире, в то время, как эта поддельная версия отправляла пользователей по адресу connect-collab.info, с тире вместо точки.

Пользовательский интерфейс для вредоносного приложения. Источник: connect-collab.info.

Согласно данным блокчейна, злоумышленник вывел средства, вызвав функцию «Перевод с» в контракте токена OX. При обычных обстоятельствах эта функция может быть вызвана третьей стороной только если владелец сначала вызовет «одобрить» через отдельную транзакцию и установит лимит расходов. Данные блокчейна не показывают никаких доказательств того, что жертва когда-либо давала такое одобрение.

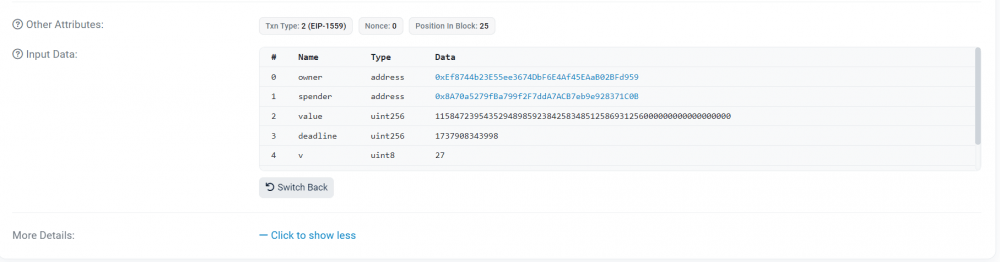

Примерно за час и 40 минут до перевода злоумышленник вызвал «Разрешение» в контракте с токенами OX, указав себя в качестве «spender», а учетную запись жертвы - в качестве «owner». Он также установил «крайний срок» или период времени, по истечении которого истекал срок действия разрешения, и «стоимость» или количество токенов, которые могли быть переданы. «Стоимость» была установлена на произвольно большое число.

Разрешить транзакцию, совершенную злоумышленником. Источник: Etherscan.

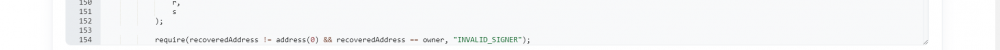

Функция разрешения находится в строках 116-160 файла ERC20.sol контракта на токены. Она позволяет третьей стороне разрешать передачу токенов от имени их владельца, но только в том случае, если владелец отправляет подписанное сообщение, дающее такое разрешение.

Требование подписи токена OX для функции разрешения, строка 154. Источник: Etherscan.

Настройка может объяснить, почему злоумышленник смог вывести средства, не заставив владельца традиционным способом подтвердить токен. Однако это также подразумевает, что злоумышленник обманул владельца, заставив его подписать сообщение. Столкнувшись с этими доказательствами, потерпевший сообщил, что попытался подключиться к сайту во второй раз. На этот раз он заметил, что был «дополнительный диалог для авторизации», который он, должно быть, подтвердил в первый раз, не осознавая этого.

Функция разрешения, по-видимому, является новой функцией контрактов некоторых токенов. Она реализуется как часть стандарта ERC-2612, который допускает транзакции кошельками, в которых нет ETH. Разработчик Web3 OpenZeppelin описывает назначение функции следующим образом:

«Эту функцию можно использовать для изменения надбавки к ERC20 учетной записи (см. IERC20.allowance), отправив сообщение, подписанное учетной записью. Не полагаясь на IERC20.approve, учетной записи владельца токена не нужно отправлять транзакцию и, следовательно, вообще не требуется хранить эфир».

Эта функция со временем может позволить разработчикам кошельков создавать удобные кошельки, в которых хранятся только стейблкоины. Однако расследование показало, что мошенники также используют эту функцию, чтобы обманом заставить пользователей отдать свои средства. Пользователи Web3 должны знать, что злоумышленник может вывести их средства, даже если они не совершат транзакцию одобрения, при условии, что они подпишут сообщение, дающее злоумышленнику такую возможность.

Команда Collab.Land подтвердила, что бот и веб-сайт, задействованные в этой атаке, не связаны с реальным протоколом Collab.Land. После получения информации об этом самозванце разработчики проекта сообщили о мошенничестве в Telegram.

"

"