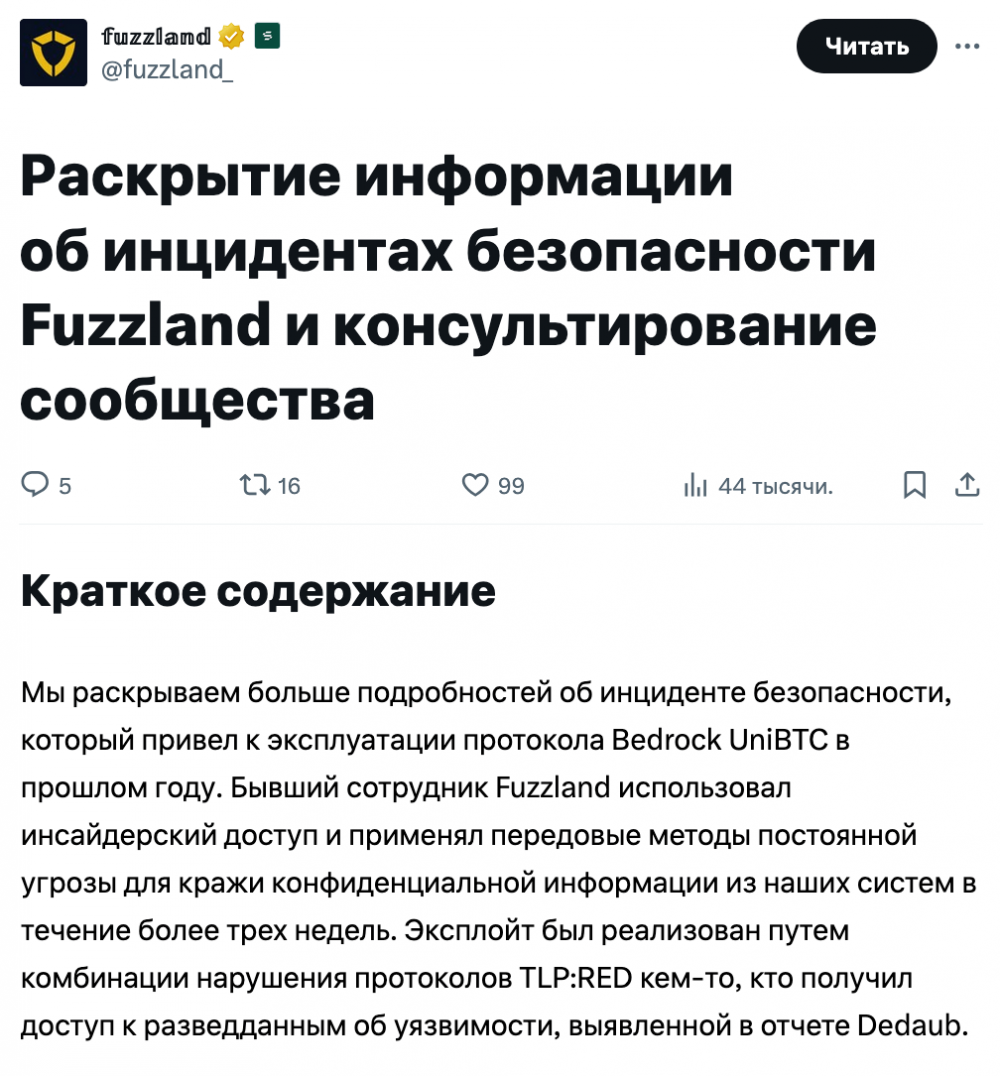

Инцидент был раскрыт в отчете компании о прозрачности. В нём говорится, что злоумышленник применил тактику социальной инженерии, атаки на цепочки поставок и методы постоянных угроз, чтобы получить конфиденциальные данные.

Уязвимость была обнаружена заранее, но она не считалась приоритетной из-за ложных срабатываний и шума в системе.

Кроме того, бывший сотрудник внедрил вредоносное ПО, которое создало скрытые точки доступа на рабочих станциях инженеров. Они оставались незамеченными несколько недель, что позволило ему собрать данные и воспользоваться уязвимостью, выявленной ранее Dedaub.

Источник: Fuzzland.

Fuzzland компенсирует ущерб Bedrock

После инцидента Fuzzland заявила, что полностью покрыла убытки протокола и начала совместное расследование с ZeroShadow, компанией по цифровой безопасности.

Кроме того, компания направила информацию в правоохранительные органы Китая и ФБР США. Она также работает с Seal 911 и SlowMist для усиления стандартов безопасности в отрасли.

Fuzzland подчеркнула, что ни один клиент или пользователь не пострадал, поскольку все данные были изолированы в отдельной внутренней среде.

Продукты Bedrock и их роль в рестейкинге

Bedrock — это протокол ликвидного рестейкинга, который предлагает токены UniBTC, UniETH и UniLOX. Эти продукты представляют собой синтетические версии основных активов блокчейна, которые дают возможность получать доход от стекинга.

27 сентября 2024 года команда Bedrock подтвердила, что её продукт UniBTC стал целью атаки. Злоумышленник смог вывести $2 млн ликвидности из децентрализованных пулов.

Несмотря на это, общая заблокированная стоимость (TVL) протокола выросла с $240 млн в сентябре 2024 года до $535 млн в июне 2025 года, согласно данным DefiLlama.

Хакеры украли более $2,1 млрд в криптовалюте в 2025 году

Отчет Fuzzland появился на фоне роста числа атак, связанных с социальной инженерией.

4 июня CertiK сообщил, что в 2025 году хакеры украли более $2,1 млрд в цифровых активах. Большая часть этих убытков связана с фишингом и взломом кошельков.

«Рост атак с использованием социальной инженерии показывает, что злоумышленники меняют свои стратегии», — заявил Ронгхуэй Гу, соучредитель CertiK.

"

"